Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Quando adiciona autenticação ao seu agente, os utilizadores podem iniciar sessão e dar-lhe acesso a um recurso ou informação restrita.

Este artigo explica como configurar o Microsoft Entra ID como o seu fornecedor de serviços. Para informações sobre outros fornecedores de serviços e autenticação de utilizadores, veja Configure a autenticação de utilizadores no Copilot Studio.

Se você tiver direitos de administração de locatário, poderá configurar permissões de API. Caso contrário, peça a um administrador de inquilinos que conceda essas permissões.

Pré-requisitos

Saiba como adicionar autenticação de usuário a um tópico

Você conclui as duas primeiras etapas no portal do Azure e conclui as duas etapas finais no Copilot Studio.

Criar um registo de aplicações

Inicia sessão no portal Azure usando uma conta de administrador no mesmo inquilino que o teu agente.

Aceda a Registos de aplicações.

Selecione Novo registo e introduza um nome para o registo. Não altere os registos de aplicações existentes.

Pode ser útil mais tarde usar o nome do seu agente. Por exemplo, se o seu agente for chamado de "Ajuda de vendas da Contoso", você poderá nomear o registro do aplicativo como "ContosoSalesReg".

Em Tipos de conta suportados, selecione Contas apenas neste diretório organizacional (somente Contoso - Locatário único).

Deixe a seção Redirecionar URI em branco por enquanto. Insira essas informações nas próximas etapas.

Selecione Registar.

Depois de terminar a inscrição, vá a Visão Geral.

Copie o ID do aplicativo (cliente) e cole-o em um arquivo temporário. Precisa disso nos passos seguintes.

Adicionar o URL de redirecionamento

Em Gerir, selecione Autenticação.

Em Configurações da plataforma, selecione Adicionar uma plataforma e, em seguida, selecione Web.

Em Redirecionar URIs, insira

https://token.botframework.com/.auth/web/redirectouhttps://europe.token.botframework.com/.auth/web/redirectpara Europa. Também pode copiar o URI da caixa de texto Redirect URL na página de definição Security do Copilot Studio em Autenticar manualmente.Esta ação leva você de volta à página Configurações da plataforma .

Para uma lista dos serviços necessários aos quais o Copilot Studio se conecta, incluindo

token.botframework.com, consulte Serviços necessários.Selecione tokens de acesso (usados para fluxos implícitos) e tokens de ID (usados para fluxos implícitos e híbridos).

Selecione Configurar.

Configurar autenticação manual

Em seguida, configure a autenticação manual. Pode escolher entre várias alternativas quanto ao seu fornecedor. No entanto, use o Microsoft Entra ID V2 com credenciais federadas. Você também pode usar segredos de cliente se não conseguir usar credenciais federadas.

Configurar autenticação manual usando credenciais federadas

O Copilot Studio cria automaticamente credenciais de identidade federada (FIC) por padrão na Aplicação Azure AD Registration para permitir autenticação segura e sem segredos usando tokens de curta duração do OpenID Connect. Este método de autenticação remove segredos armazenados, reduz o risco de credencial e está alinhado com os padrões de segurança Confiança Zero da Microsoft.

No Copilot Studio, vá para Configurações do seu agente e selecione Segurança.

Selecione Autenticação.

Selecione Autenticar manualmente.

Deixe Exigir que os utilizadores entrem ativada.

Introduza os seguintes valores para as propriedades:

Provedor de serviços: Selecione Microsoft Entra ID V2 com credenciais federadas.

ID do cliente: insira a ID do aplicativo (cliente) que você copiou anteriormente do portal do Azure.

Selecione Salvar para ver o emissor e o valor da credencial federada.

Copie o emissor de credenciais federadas e o valor de credenciais federadas e cole-as em um arquivo temporário. Precisa disso nos passos seguintes.

Vai ao portal do Azure e ao registo da aplicação que criaste anteriormente. Em Gerenciar, selecione Certificados & segredos e, em seguida, Credenciais federadas.

Selecione Adicionar credencial.

Em Cenário de credenciais federadas, selecione Outro emissor.

Introduza os seguintes valores para as propriedades:

- Emissor: insira o valor do emissor de credenciais federadas que você copiou anteriormente do Copilot Studio.

- Valor: insira os dados do valor da credencial federada que você copiou anteriormente do Copilot Studio.

- Nome: forneça um nome.

Selecione Adicionar para concluir a configuração.

Configurar permissões de API

Vá para permissões de API.

Selecione Conceder consentimento de administrador para <o nome> do inquilino e, em seguida, selecione Sim. Se o botão não estiver disponível, talvez seja necessário pedir a um administrador de locatário para inseri-lo para você.

Important

Para evitar que os utilizadores tenham de dar consentimento a cada aplicação, uma pessoa com pelo menos a função de Administrador de Aplicações ou Administrador de Aplicações na Nuvem pode conceder consentimento a nível de inquilino para os seus registos de aplicações.

Selecione Adicionar uma permissão e, em seguida, selecione Microsoft Graph.

Selecione Permissões delegadas.

Expanda as permissões OpenId e ative openid e perfil.

Selecione Adicionar permissões.

Definir um escopo personalizado para seu agente

Âmbitos determinam os papéis de utilizadores e administradores e os direitos de acesso. Crie um escopo personalizado para o registo da aplicação Canvas.

Vá para Expor uma API e selecione Adicionar um escopo.

Defina as seguintes propriedades. Você pode deixar as outras propriedades em branco.

Propriedade Value Nome do escopo Insira um nome que faça sentido em seu ambiente, como Test.ReadQuem pode consentir? Selecione Administradores e usuários Nome de exibição do consentimento do administrador Insira um nome que faça sentido em seu ambiente, como Test.ReadDescrição do consentimento do administrador Introduzir Allows the app to sign the user in.Distrito Selecione Ativado Selecione Adicionar escopo.

Configurar a autenticação no Copilot Studio

No Copilot Studio, em Configurações, selecione Segurança>Autenticação.

Selecione Autenticar manualmente.

Deixe Exigir que os utilizadores entrem ativada.

Selecione um provedor de serviços e forneça os valores necessários. Ver Configurar autenticação manual no Copilot Studio.

Selecione Guardar.

Tip

Use a URL de troca de tokens para trocar o token On-Behalf-Of (OBO) pelo token de acesso solicitado. Para mais informações, consulte Configurar o login único com Microsoft Entra ID.

Observação

Os âmbitos devem incluir profile openid e os seguintes âmbitos, dependendo do seu caso de uso:

-

Sites.Read.All Files.Read.Allpara SharePoint -

ExternalItem.Read.Allpara Conexão de Gráficos -

https://[OrgURL]/user_impersonationpara dados estruturados do Dataverse

Por exemplo, Dataverse Structure Data deve ter os seguintes escopos: profile openid Sites.Read.All Files.Read.All https://myorg123.com/user_impersonation

Teste o seu agente

Publica o teu agente.

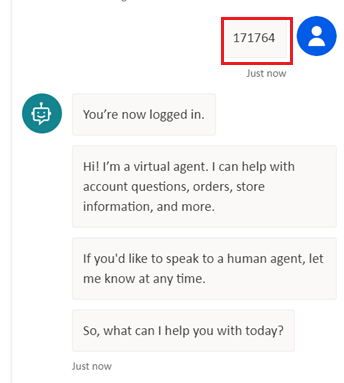

No painel Testar o agente , envie uma mensagem para o agente.

Quando o agente responder, selecione Login.

Abre-se um novo separador do navegador, pedindo-lhe para iniciar sessão.

Inicie sessão e depois copie o código de validação apresentado.

Para concluir o processo de início de sessão, cole o código no chat do agente.