Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Ponieważ Organizacja może już mieć elementy ochrony zero trust, ten zestaw dokumentacji zawiera informacje koncepcyjne umożliwiające rozpoczęcie pracy i plany wdrażania oraz zalecenia dotyczące implementacji dotyczące kompleksowego przestrzegania zasad zero trust. Każdy artykuł działa jako lista kontrolna celów wdrożenia z krokami i linkiem do dodatkowych informacji.

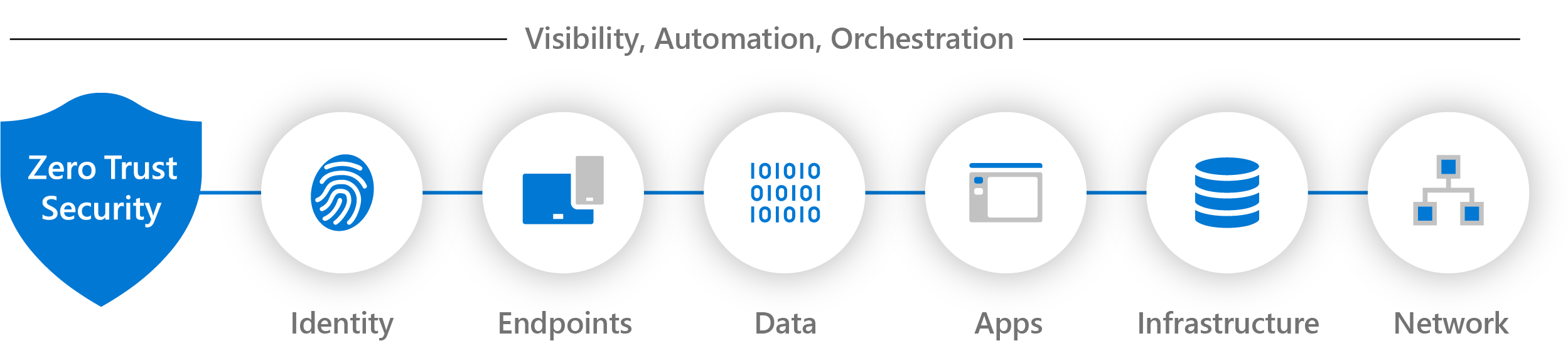

Zasady zerowego zaufania są wdrażane w całej infrastrukturze IT przez wdrożenie mechanizmów kontroli i technologii Zero Trust w siedmiu filarach technologii. Sześć z tych filarów to źródła sygnałów, płaszczyzna sterowania do wymuszania i krytyczny zasób do obrony. Siódmy filar jest filarem, który zbiera sygnały z pierwszych sześciu filarów i zapewnia wgląd w incydenty bezpieczeństwa oraz automatyzację i aranżację reagowania na zagrożenia cyberbezpieczeństwa i ich łagodzenia.

Poniższe artykuły zawierają informacje koncepcyjne i cele wdrażania dla tych siedmiu filarów technologii. Skorzystaj z tych artykułów, aby ocenić gotowość i utworzyć plan wdrożenia, aby zastosować zasady Zero Trust.

| Filar technologii | Opis |

|---|---|

|

Tożsamości |

Tożsamości — niezależnie od tego, czy reprezentują osoby, usługi, czy urządzenia IoT — definiują płaszczyznę sterowania Zero Trust. Gdy tożsamość próbuje uzyskać dostęp do zasobu, sprawdź, czy tożsamość ma silne uwierzytelnianie, i upewnij się, że dostęp jest zgodny i typowy dla tej tożsamości. Postępuj zgodnie z zasadami dostępu z najmniejszymi uprawnieniami. |

|

Punkty końcowe |

Po udzieleniu tożsamości dostępu do zasobu dane mogą przepływać do różnych punktów końcowych (urządzeń), od urządzeń IoT do smartfonów, od urządzeń w modelu BYOD do urządzeń zarządzanych przez partnerów, oraz od obciążeń lokalnych do serwerów hostowanych w chmurze. Ta różnorodność tworzy ogromny obszar powierzchni ataku. Monitoruj stan zdrowia i wymuszaj zgodność urządzeń w celu zapewnienia bezpiecznego dostępu. |

|

Data |

[Ostatecznie zespoły ds. zabezpieczeń chronią dane. Jeśli to możliwe, dane powinny pozostać bezpieczne, nawet jeśli opuszczają one urządzenia, aplikacje, infrastrukturę i sieci, które kontroluje organizacja. Klasyfikowanie, etykietowanie i szyfrowanie danych oraz ograniczanie dostępu na podstawie tych atrybutów. |

|

Aplikacje |

Aplikacje i interfejsy API zapewniają interfejs, za pomocą którego są używane dane. Mogą to być starsze obciążenia lokalne, przeniesione do obciążeń w chmurze lub nowoczesne aplikacje SaaS. Stosowanie kontrolek i technologii w celu odnajdywania niezatwierdzonych zasobów IT, zapewniania odpowiednich uprawnień w aplikacji, uzyskiwania dostępu do bramy na podstawie analizy w czasie rzeczywistym, monitorowania nietypowego zachowania, kontrolowania akcji użytkownika i weryfikowania bezpiecznych opcji konfiguracji. |

|

Infrastruktura |

Infrastruktura — zarówno na serwerach lokalnych, maszynach wirtualnych w chmurze, kontenerach, jak i mikrousługach — reprezentuje krytyczny wektor zagrożenia. Ocena wersji, konfiguracji i dostępu JIT w celu wzmocnienia zabezpieczeń. Użyj telemetrii do wykrywania ataków i anomalii oraz automatycznego blokowania i flagowania ryzykownych zachowań oraz podejmowania działań ochronnych. |

|

Network |

Wszystkie dane są ostatecznie dostępne za pośrednictwem infrastruktury sieciowej. Kontrolki sieciowe mogą zapewniać krytyczne mechanizmy kontroli w celu zwiększenia widoczności i uniemożliwienia osobom atakującym przechodzenia w sieci. Segmentowanie sieci (i dokonanie głębszej mikrosegmentacji w sieci) oraz wdrażanie ochrony przed zagrożeniami w czasie rzeczywistym, szyfrowania typu end-to-end, monitorowania i analizy. |

|

Widoczność, automatyzacja i aranżacja |

W naszych przewodnikach zero trust definiujemy podejście do implementowania kompleksowej metodologii zerowej zaufania między tożsamościami, punktami końcowymi (urządzeniami), danymi, aplikacjami, infrastrukturą i siecią. Te działania zwiększają widoczność, co zapewnia lepsze dane do podejmowania decyzji dotyczących zaufania. W przypadku każdego z tych poszczególnych obszarów generujących własne odpowiednie alerty, potrzebujemy zintegrowanej możliwości zarządzania napływem danych, aby lepiej chronić się przed zagrożeniami i weryfikować zaufanie do transakcji. |

Zestaw dokumentacji

Skorzystaj z tej tabeli, aby uzyskać najlepsze zestawy dokumentacji Zero Trust, które odpowiadają Twoim potrzebom.

| Zestaw dokumentacji | Pomaga... | Role |

|---|---|---|

| Ramowy plan wdrażania do wskazówek dotyczących etapów i kroków dla kluczowych rozwiązań i wyników biznesowych | Zastosuj ochronę zero trust z pakietu C-suite do implementacji IT. | Architekci zabezpieczeń, zespoły IT i menedżerowie projektów |

| Zasób do oceny i śledzenia postępu | Oceń gotowość infrastruktury i śledź postęp. | Architekci zabezpieczeń, zespoły IT i menedżerowie projektów |

| zestaw dla partnerów Zero Trust | Współznakowane zasoby śledzenia, warsztaty i ilustracje architektury | Partnerzy i architekci zabezpieczeń |

| Wdrażanie filarów technologii w zakresie koncepcyjnych informacji i celów wdrożeniowych | Zastosuj ochronę Zero Trust zgodną z typowymi obszarami technologii IT. | Zespoły IT i pracownicy ds. zabezpieczeń |

| Zero Trust dla małych firm | Stosowanie zasad Zero Trust do klientów małych firm. | Klienci i partnerzy pracujący z platformą Microsoft 365 dla firm |

| Zero Trust for Microsoft Copilots — krokowe i szczegółowe wskazówki dotyczące projektowania i wdrażania | Zastosuj ochronę Zero Trust dla Microsoft Copilots. | Zespoły IT i pracownicy ds. zabezpieczeń |

| Plan wdrożenia Zero Trust z platformą Microsoft 365 dla krokowych i szczegółowych wskazówek dotyczących projektowania i wdrażania | Zastosuj ochronę Zero Trust do organizacji platformy Microsoft 365. | Zespoły IT i pracownicy ds. zabezpieczeń |

| reagowanie na zdarzenia za pomocą rozwiązania XDR i zintegrowanego rozwiązania SIEM | Ustawianie narzędzi XDR i integrowanie ich z usługą Microsoft Sentinel | Zespoły IT i pracownicy ds. zabezpieczeń |

| Zero Trust dla usług platformy Azure w celu uzyskania szczegółowych, krok po kroku wskazówek dotyczących projektowania i wdrażania | Zastosuj ochronę Zero Trust do obciążeń i usług platformy Azure. | Zespoły IT i pracownicy ds. zabezpieczeń |

| Integracja partnerów z usługą Zero Trust w celu uzyskania wskazówek dotyczących projektowania obszarów technologii i specjalizacji | Zastosuj zabezpieczenia Zero Trust do rozwiązań chmurowych partnerów firmy Microsoft. | Deweloperzy partnerów, zespoły IT i pracownicy ds. zabezpieczeń |

| Opracowywanie zasad korzystania z modelu Zero Trust na potrzeby wskazówek i najlepszych rozwiązań dotyczących projektowania aplikacji | Zastosuj ochronę Zero Trust do aplikacji. | Deweloperzy aplikacji |

| Wytyczne dla instytucji rządowych USA dotyczące architektury CISA, DoD i Memorandum for Zero Trust | Sugestie dotyczące wymagań rządu USA | Architekci IT i zespoły IT |

Zalecane szkolenie

| Trenowanie | Ustanowienie wytycznych i podstawowych składników zerowego zaufania |

|---|---|

|

Użyj tej ścieżki szkoleniowej, aby zrozumieć podstawy stosowania zasad Zero Trust do kluczowych filarów technologii tożsamości, punktów końcowych, dostępu do aplikacji, sieci, infrastruktury i danych. |