Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Защита сред DevOps больше не является выбором для разработчиков. Плохие субъекты перемещаются влево, поэтому необходимо реализовать принципы нулевого доверия , которые включают явную проверку, использование минимального доступа к привилегиям и предполагать нарушение в средах DevOps.

В этой статье описаны рекомендации по защите сред DevOps с помощью подхода "Нулевое доверие" для предотвращения компрометации систем злоумышленниками, заражения конвейеров выпуска вредоносными скриптами и получения доступа к продуктивным данным через тестовые среды.

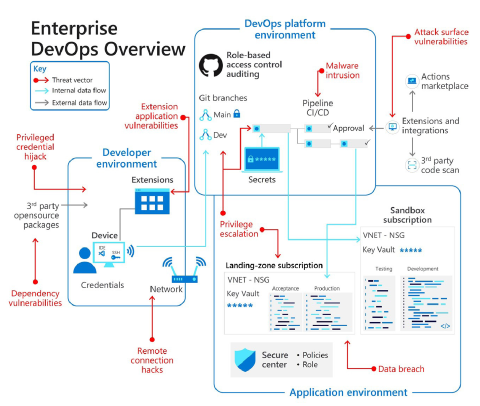

Наша электронная книга "Защита корпоративных сред DevOps" включает следующую визуализацию платформы разработчика, платформы DevOps и сред приложений, а также потенциальных угроз безопасности для каждого из них.

Обратите внимание на предыдущую схему, как подключения между средами и внешней интеграцией расширяют ландшафт угроз. Эти подключения могут увеличить возможности для плохих субъектов для компрометации системы.

Злоумышленники действуют по всем предприятиям, чтобы компрометировать среды DevOps, получить доступ и создавать новые угрозы. Атаки выходят за рамки типичных нарушений кибербезопасности, внедряя вредоносный код, подделывая мощные удостоверения разработчиков и похищая промышленный код.

Поскольку компании переходят на повсеместные сценарии работы из любого места, они должны укрепить безопасность устройств. Офисы кибербезопасности могут не иметь согласованного понимания того, где и как разработчики защищают и создают код. Злоумышленники пользуются этими слабыми местами путем взлома удаленного подключения и кражи удостоверений разработчика.

Средства DevOps — это ключевые точки входа для плохих субъектов, от автоматизации конвейера до проверки кода и репозиториев кода. Если плохие субъекты заразят код, прежде чем он достигнет производственных систем, в большинстве случаев он может пройти через контрольные точки кибербезопасности. Чтобы предотвратить компрометацию, убедитесь, что группы разработчиков участвуют в одноранговых проверках, проверках безопасности с подключаемыми модулями для IDE, следуют стандартам безопасного написания кода и проводят ревизию ветви.

Группы кибербезопасности стремятся предотвратить злоумышленников от атак на производственные среды. Однако теперь среды включают инструменты и продукты для цепочки поставок. Нарушение средств с открытым исходным кодом может повысить глобальные риски кибербезопасности.

Дополнительные сведения о статьях, относящихся к разработчику, см. в следующих статьях DevSecOps в разделе "Руководство разработчика " центра рекомендаций по нулю доверия:

- Защита среды платформы DevOps помогает реализовать принципы нулевого доверия в среде платформы DevOps и выделяет рекомендации по управлению секретами и сертификатами.

- Обеспечение безопасности среды разработчика помогает вам реализовать принципы нулевого доверия в средах разработки, используя лучшие практики для минимизации привилегий, обеспечения безопасности ветвей и доверия инструментам, расширениям и интеграциям.

- Внедрение безопасности нулевого доверия в рабочий процесс разработчика помогает быстро и безопасно внедрять инновации.

Дальнейшие действия

- Ускорьте и защитите код с помощью Azure DevOps с помощью средств, которые предоставляют разработчикам самый быстрый и безопасный код для облачного интерфейса.

- Зарегистрируйтесь в Azure Developer CLI, средство с открытым исходным кодом, которое ускоряет время, необходимое для начала работы в Azure.

- Настройте Azure, чтобы доверять OIDC GitHub в качестве федеративного удостоверения. OpenID Connect (OIDC) позволяет рабочим процессам GitHub Actions получать доступ к ресурсам в Azureбез необходимости хранить учетные данные Azure в виде секретов GitHub.

- Центр ресурсов DevOps помогает вам использовать методики DevOps, методы Agile, управление версиями Git, DevOps в Корпорации Майкрософт и оценку хода выполнения DevOps вашей организации.

- Узнайте, как решение Microsoft DevSecOps интегрирует безопасность в каждый аспект жизненного цикла доставки программного обеспечения, чтобы включить DevSecOps или защитить DevOps для приложений в облаке (и в любом месте) с Azure и GitHub.