Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Область применения: SQL Server 2019 (15.x)

Important

Кластеры больших данных Microsoft SQL Server 2019 прекращены. Поддержка кластеров больших данных SQL Server 2019 закончилась с 28 февраля 2025 г. Дополнительные сведения см. в записи блога объявлений и параметрах больших данных на платформе Microsoft SQL Server.

В этом руководстве показано, как использовать возможности шифрования неактивных кластеров больших данных SQL Server для шифрования баз данных.

Опыт конфигурации для DBA при настройке прозрачного шифрования данных в SQL Server такой же, как и в SQL Server на Linux, и применяется стандартная документация по TDE, за исключением случаев, когда указано. Чтобы отслеживать состояние шифрования на главном сервере, следуйте стандартным шаблонам запросов DMV поверх sys.dm_database_encryption_keys и sys.certificates.

Unsupported features:

- Шифрование пула данных

Prerequisites

- Кластер больших данных SQL Server 2019 CU8+

- Средства больших данных, в частности Azure Data Studio

- Имя входа SQL Server с правами администратора (член роли sysadmin SQL Server в первичном экземпляре)

Запрос установленных сертификатов

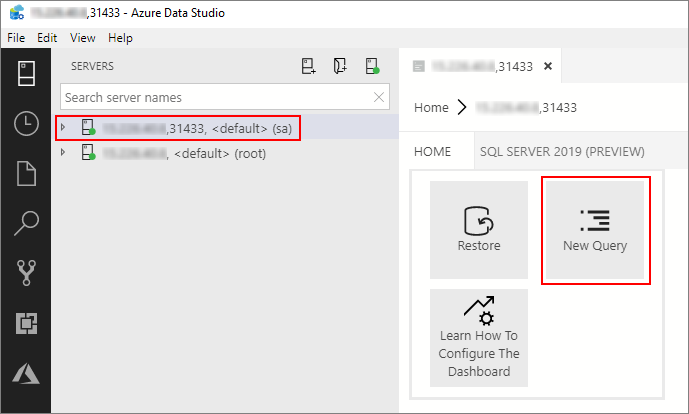

В Azure Data Studio подключитесь к главному экземпляру SQL Server кластера больших данных. Дополнительные сведения см. в разделе "Подключение к главному экземпляру SQL Server".

Дважды щелкните на подключении в окне «Серверы», чтобы отобразить панель мониторинга сервера для основного экземпляра SQL Server. Выберите Создать запрос.

Выполните следующую команду Transact-SQL чтобы изменить контекст базы данных

masterв главном экземпляре.USE master; GOЗапросить установленные управляемые системой сертификаты.

SELECT TOP 1 name FROM sys.certificates WHERE name LIKE 'TDECertificate%' ORDER BY name DESC;При необходимости используйте различные критерии запроса.

Имя сертификата будет указано как TDECertificate{timestamp}. При появлении префикса TDECertificate и метки времени это сертификат, предоставленный функцией, управляемой системой.

Шифрование базы данных с помощью управляемого системой сертификата

В следующих примерах рассмотрим базу данных userdb в качестве цели для шифрования и сертификат TDECertificate2020_09_15_22_46_27, управляемый системой, в соответствии с результатами предыдущего раздела.

Используйте следующий шаблон, чтобы создать ключ шифрования базы данных с помощью предоставленного системного сертификата.

USE userdb; GO CREATE DATABASE ENCRYPTION KEY WITH ALGORITHM = AES_256 ENCRYPTION BY SERVER CERTIFICATE TDECertificate2020_09_15_22_46_27; GOШифрование базы данных userdb с помощью следующей команды.

ALTER DATABASE userdb SET ENCRYPTION ON; GO

Управление шифрованием базы данных при использовании внешних поставщиков

Для получения дополнительной информации о том, как версии ключей используются для шифрования данных в состоянии покоя в кластерах больших данных SQL Server, см. раздел "Версии ключей в кластерах больших данных SQL Server". В разделе "Смена основного ключа для SQL Server" содержится полный пример управления шифрованием базы данных при использовании внешних поставщиков ключей.

Next steps

Узнайте о шифровании данных в состоянии покоя для HDFS: