Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Zabezpieczanie środowisk DevOps nie jest już wyborem dla deweloperów. Nieprawidłowe aktorzy przesuwają się w lewo, dlatego należy zaimplementować zasady zero trust , które obejmują jawnie weryfikowanie, używanie dostępu do najmniejszych uprawnień i zakładanie naruszenia w środowiskach DevOps.

W tym artykule opisano najlepsze praktyki dotyczące zabezpieczania środowisk DevOps przy użyciu podejścia Zero Trust, aby uniemożliwić niebezpiecznym podmiotom naruszenie środowisk deweloperów, zainfekowanie potoków wydania złośliwymi skryptami oraz uzyskanie dostępu do danych produkcyjnych poprzez środowiska testowe.

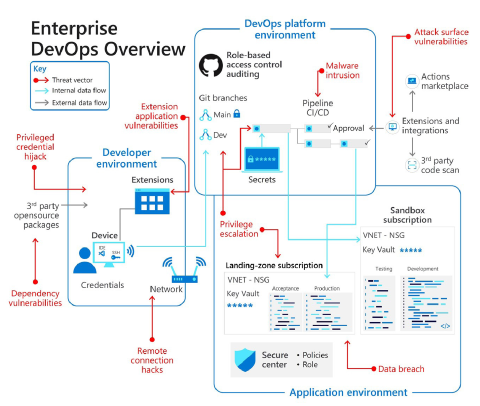

Nasza książka elektroniczna Securing Enterprise DevOps Environments zawiera następującą wizualizację deweloperów, platformy DevOps i środowisk aplikacji wraz z potencjalnymi zagrożeniami bezpieczeństwa dla każdego z nich.

Zwróć uwagę na to, jak na poprzednim diagramie połączenia między środowiskami i integracją zewnętrzną rozszerzają poziom zagrożenia. Te połączenia mogą zwiększyć możliwości naruszenia bezpieczeństwa systemu przez złych podmiotów.

Złe podmioty rozciągają się między przedsiębiorstwami, aby naruszyć bezpieczeństwo środowisk DevOps, uzyskać dostęp i odblokować nowe zagrożenia. Ataki wykraczają poza typowy zakres naruszeń cyberbezpieczeństwa w celu wstrzyknięcia złośliwego kodu, przyjęcia zaawansowanych tożsamości deweloperów i kradzieży kodu produkcyjnego.

W miarę jak firmy przechodzą na wszechobecne scenariusze pracy z dowolnego miejsca, muszą one zwiększyć bezpieczeństwo urządzeń. Biura cyberbezpieczeństwa mogą nie mieć spójnego zrozumienia, gdzie i jak deweloperzy zabezpieczają i tworzą kod. Złośliwi aktorzy wykorzystują te słabości poprzez ataki zdalne i kradzieże tożsamości deweloperów.

Narzędzia DevOps to kluczowe punkty wejścia dla złośliwych użytkowników—od automatyzacji ciągu po weryfikację kodu i repozytoria kodu. Jeśli złośliwi aktorzy infekują kod przed dotarciem do systemów produkcyjnych, w większości przypadków może ominąć punkty kontrolne cyberbezpieczeństwa. Aby zapobiec naruszeniu zabezpieczeń, upewnij się, że zespoły programistyczne są zaangażowane w przeglądy koleżeńskie, testy zabezpieczeń z wtyczkami zabezpieczeń IDE, wdrażanie bezpiecznych standardów kodowania oraz przeglądy kodu w gałęziach.

Zespoły ds. cyberbezpieczeństwa mają na celu zapobieganie przesiewaniu środowisk produkcyjnych przez złych aktorów. Jednak środowiska obejmują teraz narzędzia i produkty łańcucha dostaw. Naruszenie narzędzi open source może zwiększyć globalne zagrożenia dla cyberbezpieczeństwa.

Dowiedz się więcej o artykułach przeznaczonych dla deweloperów, korzystając z następujących artykułów DevSecOps w sekcji Wskazówki dla deweloperów w Centrum Zaufania Zero:

- Zabezpieczanie środowiska platformy DevOps pomaga zaimplementować zasady Zero Trust w środowisku platformy DevOps i wyróżnia najlepsze rozwiązania dotyczące zarządzania wpisami tajnymi i certyfikatami.

- Zabezpieczenie środowiska deweloperskiego pomaga zaimplementować zasady Zero Trust w środowiskach deweloperskich poprzez najlepsze praktyki dotyczące zasady najmniejszych uprawnień, bezpieczeństwa gałęzi oraz zaufania do narzędzi, rozszerzeń i integracji.

- Osadzanie zabezpieczeń Zero Trust w przepływie pracy dla deweloperów ułatwia szybkie i bezpieczne wprowadzanie innowacji.

Następne kroki

- Przyspieszanie i zabezpieczanie kodu za pomocą usługi Azure DevOps za pomocą narzędzi, które zapewniają deweloperom najszybszy i najbezpieczniejszy kod w środowisku chmury.

- Zarejestruj się w interfejsie wiersza polecenia dla deweloperów platformy Azure, czyli narzędziu typu open source, które przyspiesza czas potrzebny na rozpoczęcie pracy na platformie Azure.

- Konfigurowanie platformy Azure w celu zaufania identyfikatorowi OIDC usługi GitHub jako tożsamości federacyjnej. Program OpenID Connect (OIDC) umożliwia przepływom pracy GitHub Actions uzyskiwanie dostępu do zasobów w Azure bez konieczności przechowywania poświadczeń Azure jako długoterminowych sekretów GitHub.

- Centrum zasobów DevOps pomaga w pracy z praktykami DevOps, metodami Agile, kontrolą wersji git, metodyą DevOps w firmie Microsoft oraz sposobem oceny postępu metodyki DevOps w organizacji.

- Dowiedz się, jak rozwiązanie Microsoft DevSecOps integruje zabezpieczenia z każdym aspektem cyklu życia dostarczania oprogramowania w celu włączenia metodyki DevSecOps lub bezpiecznego metodyki DevOps w przypadku aplikacji w chmurze (i w dowolnym miejscu) na platformie Azure i w usłudze GitHub.