Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

La protección de entornos de DevOps ya no es una opción para los desarrolladores. Los actores incorrectos se desplazan a la izquierda, por lo que debe implementar principios de confianza cero que incluyan comprobar explícitamente, usar el acceso con privilegios mínimos y asumir la vulneración en entornos de DevOps.

En este artículo se describen los procedimientos recomendados para proteger los entornos de DevOps con un enfoque de confianza cero para evitar que los actores incorrectos pongan en peligro los cuadros de desarrollador, infecten las canalizaciones de versión con scripts malintencionados y obtengan acceso a los datos de producción a través de entornos de prueba.

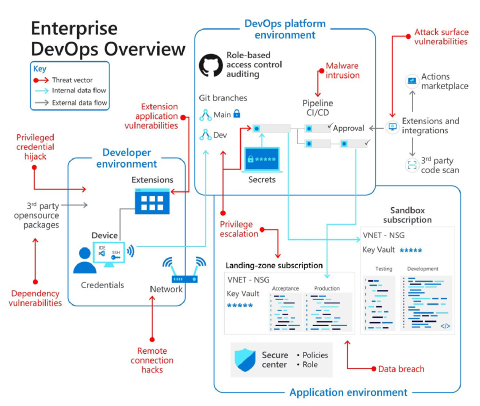

Nuestro libro electrónico Protección de Enterprise DevOps Environments incluye la siguiente visualización del desarrollador, la plataforma DevOps y los entornos de aplicación, junto con las posibles amenazas de seguridad para cada uno.

Observe en el diagrama anterior cómo las conexiones entre entornos y las integraciones externas amplían el panorama de amenazas. Estas conexiones pueden aumentar las oportunidades para que los actores incorrectos pongan en peligro el sistema.

Actores maliciosos se infiltran en las empresas para comprometer los entornos de DevOps, obtener acceso e introducir nuevos peligros. Los ataques van más allá de la amplitud típica de las infracciones de ciberseguridad para insertar código malintencionado, asumir identidades de desarrollador eficaces y robar código de producción.

A medida que las empresas pasan a escenarios ubicuos y de trabajo desde cualquier lugar, deben reforzar la seguridad de los dispositivos. Es posible que las oficinas de ciberseguridad no comprendan de forma coherente dónde y cómo los desarrolladores protegen y crean código. Los actores malintencionados aprovechan estas debilidades con ataques de conexión remota y robos de identidad de desarrolladores.

Las herramientas de DevOps son puntos de entrada clave para actores incorrectos, desde la automatización de la canalización hasta la validación de código y los repositorios de código. Si los actores incorrectos infectan el código antes de llegar a los sistemas de producción, en la mayoría de los casos, pueden pasar por puntos de control de ciberseguridad. Para evitar riesgos, asegúrese de que los equipos de desarrollo están comprometidos con revisiones entre pares, comprobaciones de seguridad con complementos de seguridad de IDE, estándares de codificación seguros y revisión de ramas.

Los equipos de ciberseguridad tienen como objetivo proteger los entornos de producción de los actores maliciosos. Sin embargo, los entornos ahora incluyen herramientas y productos de la cadena de suministro. La infracción de la herramienta de código abierto puede aumentar los riesgos de ciberseguridad global.

Obtenga más información sobre los artículos específicos del desarrollador con los siguientes artículos de DevSecOps en la sección Guía para desarrolladores del Centro de instrucciones de confianza cero:

- Proteger el entorno de la plataforma DevOps le ayuda a implementar principios de confianza cero en el entorno de la plataforma de DevOps y resalta los procedimientos recomendados para la administración de secretos y certificados.

- Proteger el entorno de desarrollador le ayuda a implementar principios de confianza cero en los entornos de desarrollo con procedimientos recomendados para privilegios mínimos, seguridad de rama y herramientas, extensiones e integraciones de confianza.

- Insertar la seguridad de Confianza cero en el flujo de trabajo del desarrollador le ayuda a innovar de forma rápida y segura.

Pasos siguientes

- Acelere y proteja el código con Azure DevOps con herramientas que proporcionan a los desarrolladores el código más rápido y seguro a la experiencia en la nube.

- Regístrese en la CLI para desarrolladores de Azure, una herramienta de código abierto que acelera el tiempo necesario para empezar a trabajar en Azure.

- Configure Azure para confiar en OIDC de GitHub como una identidad federada. OpenID Connect (OIDC) permite que los flujos de trabajo de Acciones de GitHub accedan a los recursos de Azuresin necesidad de almacenar las credenciales de Azure como secretos de GitHub de larga duración.

- El centro de recursos de DevOps le ayuda con las prácticas de DevOps, los métodos Agile, el control de versiones de Git, DevOps en Microsoft y cómo evaluar el progreso de DevOps de su organización.

- Obtenga información sobre cómo la solución Microsoft DevSecOps integra la seguridad en todos los aspectos del ciclo de vida de entrega de software para habilitar DevSecOps, o proteger DevOps, para aplicaciones en la nube (y en cualquier lugar) con Azure y GitHub.